국정원으로 알려진 ‘5163부대’는 주로 보이스피싱 사기단들이 사용하는 ‘스미싱’ 방법을 사용해 목표가 되는 인사의 스마트폰을 감청한 것으로 드러났다. 스미싱은 'SMS'와 '피싱'의 합성어로, 스마트폰 문자로 악성코드를 보내 설치하는 방식을 의미한다.

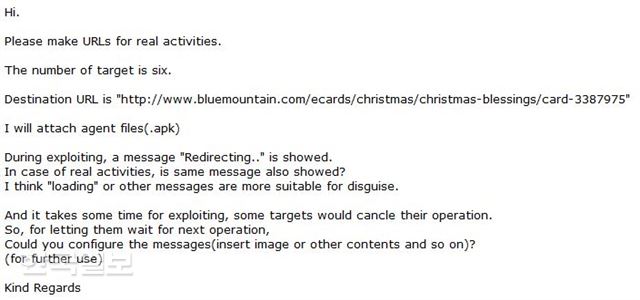

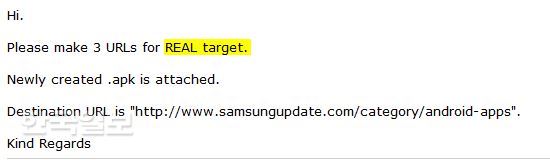

한국일보가 5163부대와 이탈리아 업체 해킹팀이 2013~2015년 교환한 이메일을 분석한 결과, 국정원 측은 해킹팀 측에 지속적으로 스마트폰에 악성코드를 심을 수 있는 ‘안드로이드폰용 URL(웹주소)’를 요구했다. 널리 알려진 사이트의 URL을 보내면서 “이 사이트로 자동 연결되는 악성코드 URL을 몇 개 만들어 달라”는 식의 이메일이다.

국정원이 ‘목표물(target)’이라 칭한 감시 대상이 무심코 문자메시지로 온 URL을 누르면 악성코드가 심어지는 웹사이트로 연결되고 자동으로 .apk 형식의 악성프로그램이 설치된다. 여기에는 ‘자동 루팅(self-rooting)’ 기능이 들어있기 때문에 사용자가 구글 플레이스토어 등이 아닌 외부에서 온 apk 파일을 설치하지 못하는 기능을 설정해 두었다 하더라도 소용이 없다. ‘루팅’이란 스마트폰의 최고 관리자 권한을 얻는 것을 말한다.

국정원은 안드로이드 공격에 가장 심혈을 기울인 것으로 보인다. 해킹팀과 가장 많은 이메일이 오갔다. 일례로 악성코드를 설치하는 중에는 웹브라우저에 ‘redirecting’이라는 표시가 나오는데, 국정원 측은 그보다 ‘loading’ 같은 표현이 더 낫지 않겠느냐는 질의를 하기도 했다.

또한 일부 스마트폰 모델에서는 악성프로그램이 설치가 안 되는 경우도 있고, 어떤 모델에서는 이 같은 설치 시간이 너무 오래 걸린다는 불만을 표시하기도 했다.

파일이 설치된 후 웹브라우저는 앞서 요청한 문제 없는 사이트로 자동 연결된다. 따라서 목표물은 자기 스마트폰에 그런 파일이 깔렸는지도 모른다. 이렇게 이용된 사이트에는 www.google.com www.yahoo.com www.samsung.com 등이 있었다. 이중 http://www.androidcentral.com http://www.samsungupdate.com/category/android-apps 등의 URL은 삼성이나 안드로이드 공식 사이트인 것처럼 위장한 악성 사이트일 가능성도 있다. 삼성 관련 URL은 갤럭시 폰의 업데이트 사이트로 연결되는 것처럼 위장하기 위해 사용한 것으로 추측된다. 예를 들어 목표가 된 사람에게 “갤럭시 안드로이드 업데이트 필요” 등의 문자를 보내면서 악성코드 사이트의 단축 URL을 보낸 뒤, 클릭하면 악성코드가 설치된 후 멀쩡한 삼성 사이트로 연결되는 식이다.

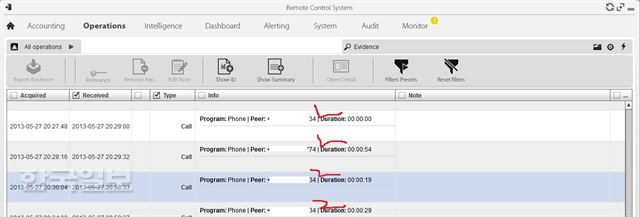

공격한 목표물의 스마트폰은 곧 국정원이 마음대로 통화내역과 SMS, 이메일 등을 들여다볼 수 있게 노출됐다. 일례로 국정원은 2013년 5월 실제 자신이 감시하는 사람의 통화내역을 해킹팀 프로그램인 리모트 콘트롤 시스템(RCS)에서 확인한 캡쳐 화면을 전송하면서, 전화번호뿐 아니라 전화번호부에 있는 이름까지도 표시해 달라는 요청사항을 보내기도 했다. 이어 “확인해 줘서 고맙다. 다음 패치를 기다리겠다”는 메일을 보낸 것으로 보아, 해킹팀은 다음 버전에서 해당 기능을 지원하겠다고 약속했던 것으로 추측된다.

해킹팀이 자체 제작한 브로슈어(바로가기)에서 공개한 RCS의 기능은 이보다 훨씬 다양하다. 웬만한 스마트폰은 안드로이드이든 아이폰이든 가릴 것 없이 문자나 이메일뿐 아니라 통화녹음까지 가능한 것처럼 소개해 놓았다. 하지만 이는 과장된 선전으로 보인다.

한국일보 보도에서 나타났듯, 실제 국정원의 요청에 대한 답변에서 해킹팀은 갤럭시 시리즈의 음성통화 녹음은 불가능하고 iOS5~7은 취약점 공격 파일을 만들 수 없다고 답했다. 물론 이 답변은 지난해 3월의 상황이고 그 사이에 업데이트가 이뤄졌을 수 있다. 하지만 2015년까지 교환한 이메일 어디에서도 아이폰 공격 파일이 오가지 않은 것으로 보아 실제 그러한 업데이트가 이뤄졌을 가능성은 높지 않을 것으로 보인다.

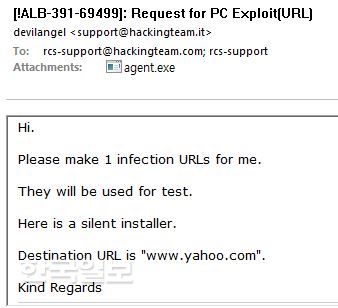

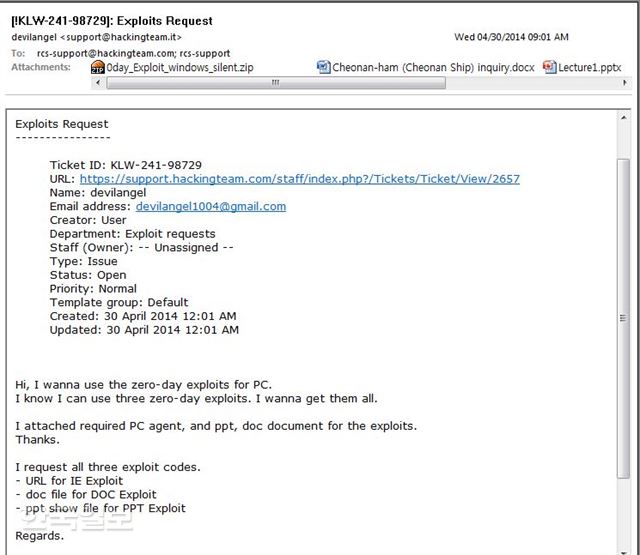

국정원이 해킹팀에 안드로이드 공격 다음으로 자주 요청한 것은 PC를 통한 공격이었다. PC에 악성 프로그램을 설치하는 요청은 주로 두 가지 방식으로 이뤄졌는데, 하나는 악성 프로그램을 설치하는 URL을 달라는 것이고, 다른 하나는 마이크로소프트 워드와 파워포인트 파일에 악성 프로그램을 심어달라는 요청이었다. 전자는 안드로이드 공격 방식과 같아서, 해당 URL을 클릭하면 악성 프로그램이 PC에 자동 설치된 후 멀쩡한 다른 사이트로 연결되는 식이다.

두 번째 방식은 상당수 사람들이 마이크로소프트 윈도는 최신 버전으로 보안 패치 프로그램을 받아 취약점 공격에 당하지 않는 반면, 워드나 파워포인트 같은 MS 오피스의 취약점을 보완하는 프로그램은 업데이트하지 않는 경우가 많다는 점을 노린 것으로 보인다. 이때 사용된 파일은 미디어오늘 기자를 사칭한 천안함 관련 의문점, 서울대 공대 남가주 동문명단, 이력서 잘 쓰는 법(영문) 등이 있었다.

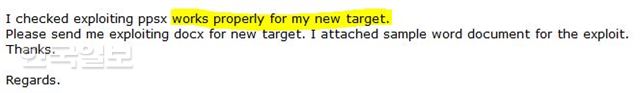

이 같은 파일에 악성코드를 심어 목표물에게 이메일로 첨부해 보낸 후, 목표물이 이 첨부파일을 열어 실행시키면 사용자의 PC를 국정원이 손금 보듯 볼 수 있는 것이다. 실제로 국정원은 “새로 보낸 ppsx(파워포인트 파일에 악성코드를 심은 것)가 내 새로운 목표물(PC)에서 잘 작동하고 있다는 것을 확인했다”는 이메일을 보내기도 했다.

과연 국정원이 각종 공격 파일을 보내 스마트폰과 PC를 장악한 ‘목표물’은 누구였을까? 가장 궁금한 대목이다.

최진주기자 pariscom@hankookilbo.com

기사 URL이 복사되었습니다.

댓글0