최순실 국정농단 사태 관련 문서에 악성코드를 심어 이메일로 배포한 사건은 북한 소행으로 최종 확인됐다.

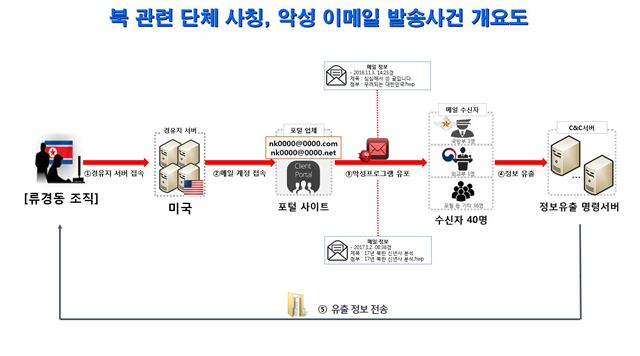

경찰청은 지난해 11월부터 두 차례에 걸쳐 외교 및 안보 분야 종사자 40명에게 발송된 악성메일을 분석한 결과, 최초 발송지가 북한 평양시 류경동으로 확인됐다고 25일 밝혔다. 이른바 류경동 조직은 지난해 11월 북한 관련 정보를 제공하는 국내 보수단체 ‘북한전략정보서비스센터’ 대표 명의를 도용해 외교 안보 국방 통일 분야 종사자 10명에게 악성메일을 발송했다.

‘우려되는 대한민국’이라는 제목의 첨부파일에는 박근혜 대통령을 옹호하는 2페이지 분량의 글이 담겨 있었다. 해당 문서를 열면 전자우편, PC의 정보가 유출되고 다른 악성코드를 추가로 전송 받아 실행하는 것으로 알려졌다.

두 달 뒤에는 ‘통일연구원 산하 북한연구학회’라는 허구의 단체를 발신자로 한 악성메일을 같은 분야 종사자 30명에게 보냈다. 첨부된 문서 ‘2017년 북한 신년사 분석 자료’에도 같은 악성코드가 포함돼 있었다.

경찰에 따르면 두 건 모두 북한 평양시 류경동에서 발송됐으며, 미국 경유지 서버를 거쳐 인터넷주소(IP)를 세탁한 것으로 드러났다. 해당 류경동 IP는 금융기관 전산망이 뚫린 2013년 3ㆍ20 사이버테러 등 국내 전산망 공격에 수 차례 사용됐다.

악성메일로 인한 구체적인 피해 사례는 확인되지 않았으나 경찰은 추가 감염 우려에 대비, 이메일 수신자들에게 비밀번호 변경 등을 권고했다. 메일 발송에 쓰인 계정은 포털 업체에 알려 영구 사용 정지하도록 조치했다.

경찰은 또 지난해 1월 발생한 청와대 등 국가기관 사칭 전자우편 발송 사건 이후 북한 해킹조직 활동상황을 추적한 결과, 2012년 5월부터 정부기관과 국제기구, 포털 업체의 보안팀을 사칭한 북한발 악성메일이 총 785명에게 전송된 사실을 추가로 확인했다.

경찰 관계자는 “파장이 있는 북한 관련 뉴스나 국내 사회 이슈를 반영한 내용의 악성 전자우편을 유포하는 시도가 계속되고 있다”며 “발송자가 불분명한 전자우편을 열람하거나 첨부파일을 실행하는 것을 피하고 주기적으로 비밀번호를 바꾸고 접속 이력을 확인하라”고 당부했다.

신은별 기자 ebshin@hankookilbo.com

기사 URL이 복사되었습니다.

댓글0